安全性研究员 FabianBräunlein 日前公布了一篇网络文章,展现了怎样美国苹果公司的“搜索”互联网(Find My)作为别的数据信息的传送。

“搜索”互联网的原理,便是利用他人的机器设备帮自身的市场定位。它可以根据周边的一切 iPhone,Mac 或别的iPhone机器设备的数据连接来帮助的物件精准定位。可是根据仿冒 AirTag 做为数据加密信息广播节目其部位,网络黑客就可以根据搜索数据传输随意数据,因而可以在开启了“搜索”的情形下,随便应用周边一切iPhone机器设备的数据连接。

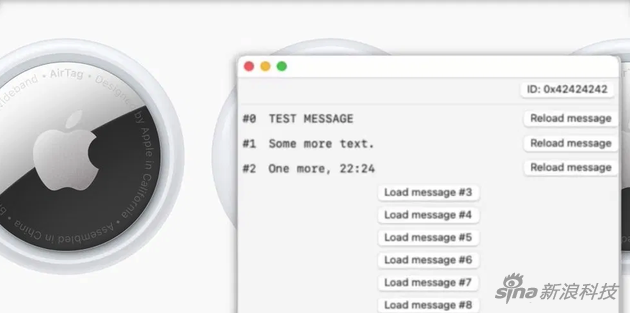

科学研究工作人员展现了一个对外开放源码,解读了怎样在 AirTag 具体安排发货以前仿真模拟可精准定位的物件。此项全新的分析将协议书拓展到传送随意数据信息,而不是简便地部位。

实质上,黑客入侵只涉及到仿真模拟搜索互联网中的广播节目作用(也就是“遗失手机上捡到请联络 XXX”那一段额外信息内容),不用数据加密 GPS 部位,可以对随意数据信息开展编号。在操作中,一段文字就根据“搜索我的网络”发送给了家中的 Mac 计算机

这是一个有意思的证实,虽然现阶段尚不清楚是不是可以故意运用该系统漏洞。但 Bräunlein 觉得,因为操作系统的端到端数据加密设计方案,iPhone难以抵挡这类方式。

自然,由于“搜索”额外信息的数据量不大(以千字节为企业),因此仿冒 AirTag 数据信息的功能也很比较有限。

iPhone的搜索互联网可以使用周边的 iOS 机器设备做为众包平台互联网,每一个他人的设施全是一个连接点,可以汇报 AirTag 的部位。虽然具体的传输数据是通过数据加密并适度密名的,但该系统软件因默认设置开启也得到了一些指责。