安全性科学研究权威专家 Axel Souchet 今日公布本人推文,在 GitHub 的分享链接中展现了 CVE-2021-31166 漏洞的定义证实。幸运的是,在2022年 5 月补丁包星期二主题活动日公布的 KB5003173 补丁包早已修补了这一 CVE 漏洞。

尽管该漏洞自身欠缺全自动推广的能力,可是故意个人行为者可以开发设计和它相近的代码来实行远程控制代码。实行 Souchet 的示范性代码会开启蓝屏死机。推文中写到:“我来为 CVE-2021-31166 ‘HTTPtcp协议远程控制代码实行漏洞’创建了一个 PoC”。

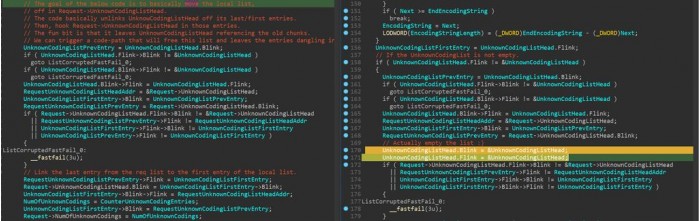

Souchet 进一步表述:“这一不正确自身产生在 http!UlpParseContentCoding 中,该函数公式有一个当地的 LIST_ENTRY,并将新项目额外到在其中。当它进行后,它把它挪到 Request 构造中;但它并没把当地目录清除。这方面的问题是,网络攻击可以开启一个代码途径,释放出来当地目录的每一个内容,让他们在Request目标中悬在空中”。