近年来,伴随着在线支付及其网络交易业务流程的日益经常,SSL证书获得很多像个人网上银行、股票基金平台交易、电子商务买东西等业务场景的亲睐。伴随着各种搜索引擎发布优先选择百度收录https站点后,许多大中小型网址也逐渐安裝应用SSL证书。

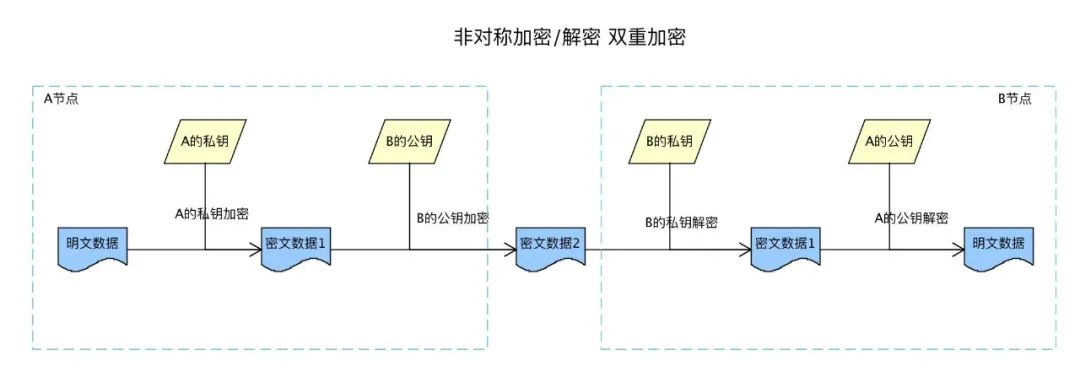

SSL证书较大的优点是维护传输数据安全性,当手机客户端向服务器发出请求后,他们中间会逐渐一系列实际操作,应用非对称加密加密方法传送对话密钥,创建联接。

密钥对网络信息安全尤为重要,禁不住使我们形成了一个疑惑,假如服务器的私钥被第三人盗取,是否代表着历史记录、已经传送的数据信息,及其将来要传送的数据信息,都是会被破译?

最先,我们要搞清楚一个问题:通讯彼此SSL是要怎么写上起加密/解密密钥的?

有这两种方式:

RSA Key Exchange

最先,手机客户端单边验证服务器的身份,信赖服务器RSA资格证书的公钥。手机客户端应用伪随机数函数公式,随机生成字符串数组(Pre-Master Key),该字符串用以加密和解密通讯彼此的传送內容,因此它是一种对称性加密。

随后,手机客户端应用服务器的公钥,加密Pre-Master Key,高并发赠给服务器。服务器再应用与公钥相匹配的私钥解密,获得手机客户端发来的Pre-Master Key。

最终彼此应用Hash优化算法,测算出一致的Master Key,推论出加密/解密的密钥,及其HMAC优化算法密钥,后面一种用以数据信息校检。

进行以上流程后,通讯双方都知道密钥,应用这一密钥开展通讯就可以。

很显而易见,服务器的私钥很重要,假如泄漏,便会产生重放攻击,它可以随便监听。

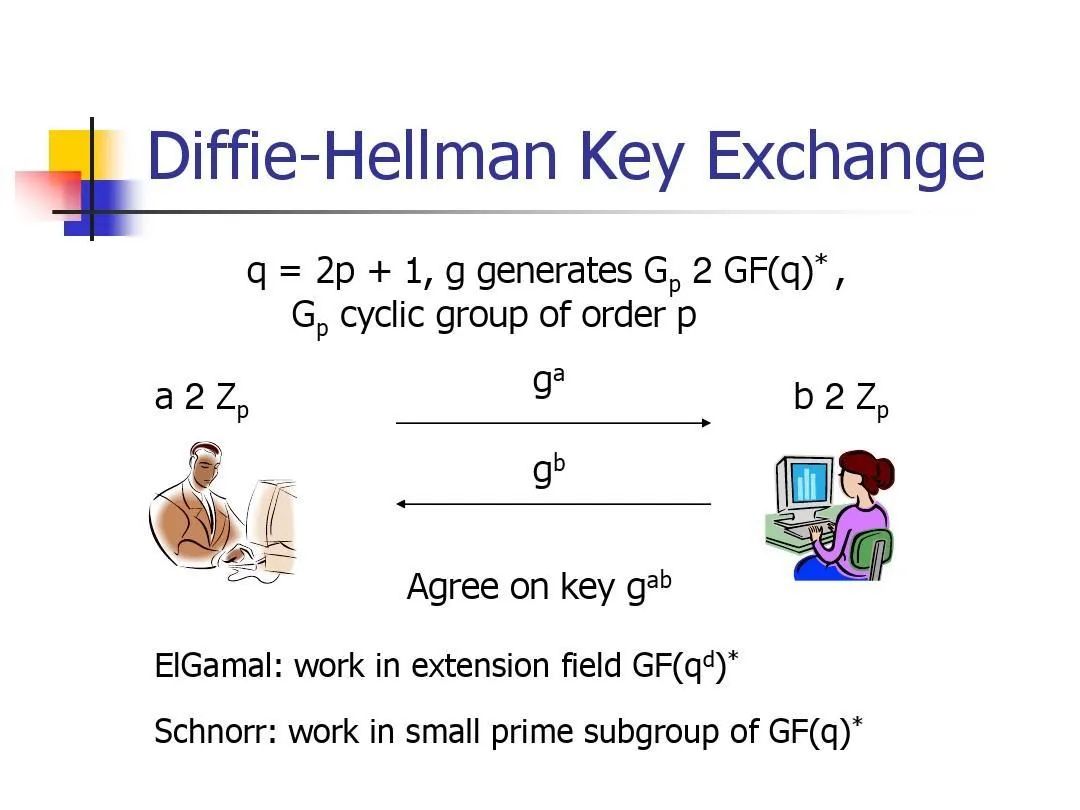

DHE Key Exchange

DHE是Diffie-Hellman Ephemeral的简称,一次性DH密钥互换优化算法。

最先根据SSL证书,手机客户端验证了服务器的身份,彼此分别互换自身的公钥,留意该公钥是动态性测算获得的,并不储存,彼此还会继续互换分别的随机码。

取得另一方的公钥后,和自身的私钥测算出Pre-Master Key。再用随机码计算获得Master Key。下面的操作过程与第一种方式一样。

可以看出来,服务器私钥的功效,只不过是确保公钥在传送流程中,不容易被中介人伪造罢了。

因此,就算服务器私钥被偷了,第三者也难以获得Pre-Master Key和加密/解密的密钥,当然没法解密被加密的数据信息。

那麼,假如第三者要解密数据信息,应该怎么办呢?只需有着任何一方的私钥就可以。

可是因为这一私钥是暂时的、一次性的,通讯彼此在获得Pre-Master Key后,便会被删掉,也不会在互联网上传送,因此第三者没办法获得私钥。