7最新研究发现,月19日,Wi-Fi网络名称漏洞完全禁用iPhone远程代码可以执行网络功能,但苹果今年早些时候已经悄然修复。

上个月,这个拒绝服务的漏洞被曝光了。iOS处理与SSID发现输入相关字符串格式。这将导致任何连接到名称的百分号(如"%p%s%s%s%n")最新版本的无线接入点iPhone崩溃。

安全研究员Carl Schou他发现了手机的问题Wi-Fi添加一个名称的功能"%p%s%s%s%s%n "的不寻常的Wi-Fi即使在重启手机或更改网络名称(即服务集标识符或服务集标识符)后,网络被永久禁用SSID)后来也是如此。

这个漏洞可能会产生严重的影响,因为不良分子可以利用这个漏洞植入欺诈Wi-Fi破坏设备无线网络功能的热点名称。

虽然这个问题可以通过重置网络设置(设置)>通用>重置>修复重置网络设置),但苹果预计也会在其中iOS 14.7漏洞补丁在更新中发布,已提供给开发者和公共测试者。

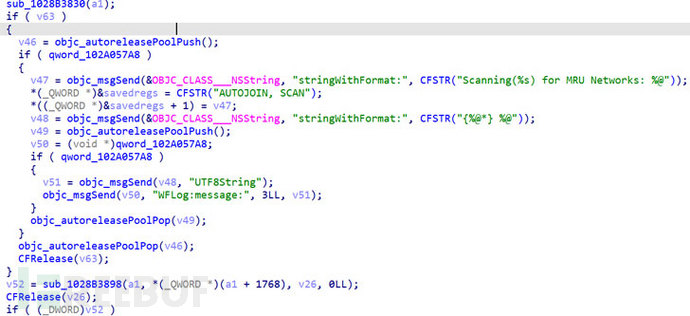

移动安全自动化公司ZecOps研究人员发现,在可能产生深远影响的情况下,通过字符串模式"%@"附加到Wi-Fi在热点名称上,使用相同的漏洞在目标设备上执行远程代码(RCE)。

ZecOps命名这一攻击"WiFiDemon",这也是零点击漏洞。虽然需要自动添加Wi-Fi网络设置(默认情况下是这样),但攻击者可以通过这个漏洞感染设备,而无需与任何用户互动。

研究人员指出:"只要Wi-Fi打开后,可以触发这个漏洞。如果用户连接到现有的用户Wi-Fi在网络上,攻击者可以发起另一个攻击来断开或取消设备的连接,然后发起零点击攻击。"

该研究公司补充道:"这个零点击漏洞非常有害。如果恶意接入点有密码保护,用户从未加入Wi-Fi,然后任何东西都不会保存在磁盘上。关闭恶意接入点后,用户Wi-Fi功能正常。用户很难注意到他们是否受到攻击。"。

2021年1月苹果 “悄悄地”修复这个问题,作为iOS 14.4更新的一部分。研究发现,该漏洞波及范围从iOS 14.0到iOS 14.3之间的所有iOS版本容易被黑客攻击,而且没有漏洞CVE标识符号。

虽然是低风险漏洞,但由于其可用性,强烈建议iPhone和iPad用户将其设备更新到最新iOS为避免漏洞相关的风险。

参考来源:Turns Out That Low-Risk iOS Wi-Fi Naming Bug Can Hack iPhones Remotely