本文转载自微信公众号「Bypass」,作者Bypass。请联系转载本文Bypass公众号。

当服务器被病毒入侵时,使用杀毒软件检测到恶意程序,您将其删除。但几天后,同样的安全事件发生了,显然恶意程序并没有被清除。为了进一步消除它的影响,我们需要知道恶意代码做了什么,如何有效地检测它。

本文主要通过几个简单的步骤分享恶意样本分析的基本方法。

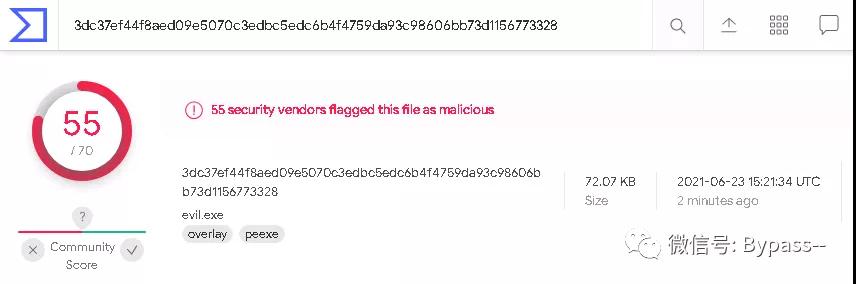

1、多引擎在线病毒扫描

通过多病毒引擎安全扫描找到恶意样本程序,可以帮助您判断文件是否为恶意程序。

VirSCAN:免费多引擎在线病毒扫描1.02支持47个杀毒引擎的版本。

VirusTotal:使用70多种防病毒扫描程序检测在线多杀毒引擎扫描网站。

2、文件哈希值

文件哈希值是恶意代码的指纹,可以用来确认文件是否被篡改,也可以用来确认HASH一般来说,我们也可以使用各种哈希验证文件的唯一性。

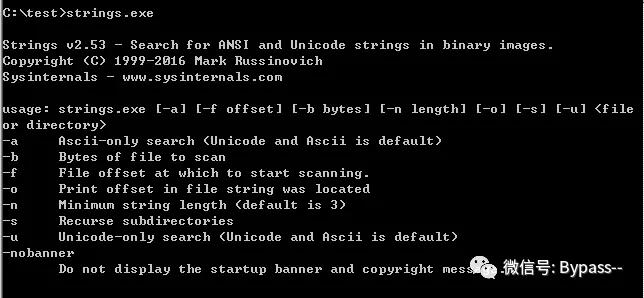

3、查找字符串

搜索程序中的字符串,以获得程序功能提示。

Strings:

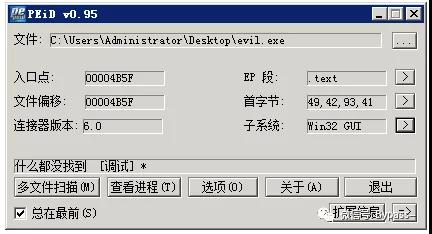

4、病毒查壳

使用PEiD检测加壳,脱壳过程往往是很复杂的。

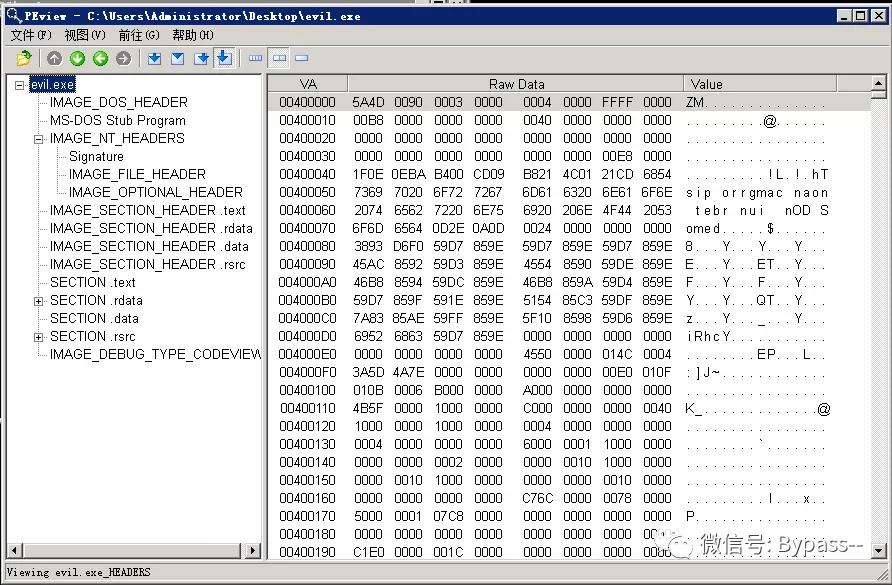

5、PE文件头

PE文件头包含许多有用的信息,如导入/导出函数、时间戳、资源节等。恶意代码的功能可以通过获取关键信息来猜测。

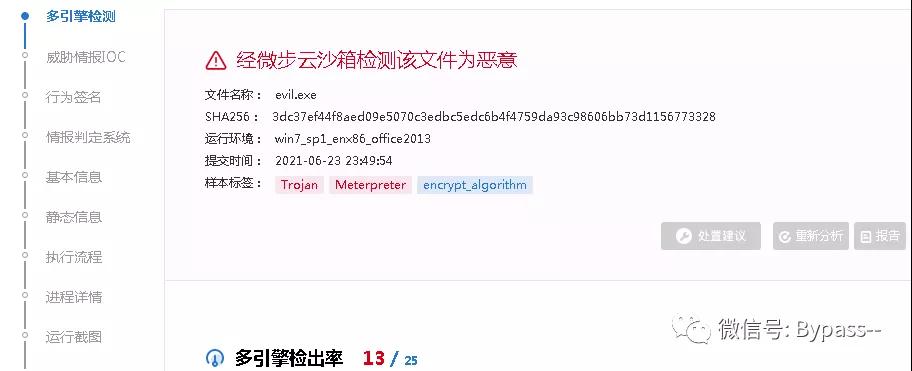

6、云沙箱分析

通过分析威胁情报、静态和动态行为,将恶意样本上传到微步云沙箱,发现恶意程序异常。

微步云沙箱:

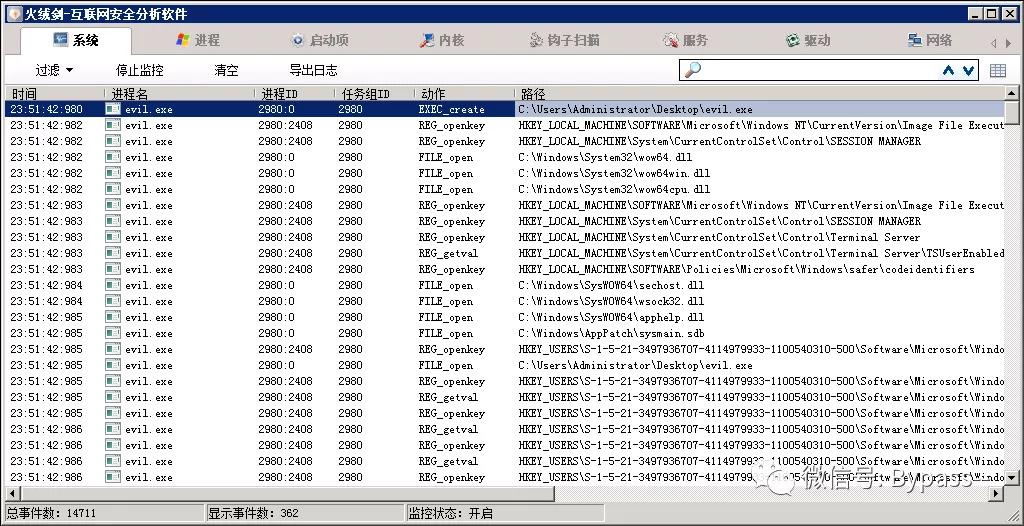

7、动态行为分析

分析文件行为、登记表行为、过程行为和网络行为,捕获恶意样本特征。