Edge浏览器bug可引发UXSS攻击,窃取网站私人信息。

微软上周发布Edge浏览器的更新修复了两个安全漏洞,其中一个可以用来注入和执行任何代码。

其中CVE-2021-34506漏洞CVSS评分5.4分,属于UXSS安全问题正在通过Microsoft Translator翻译浏览器的内置功能web该漏洞将在页面上自动触发。

CyberXplore研究人员分析说,与常见的一起XSS漏洞不同,UXSS利用浏览器或浏览器扩展中的客户端安全漏洞生成XSS执行恶意代码的条件和攻击。

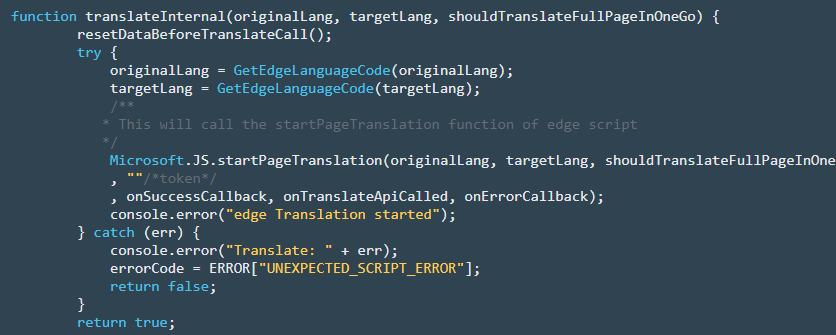

以下是受漏洞影响的startPageTranslation函数代码:

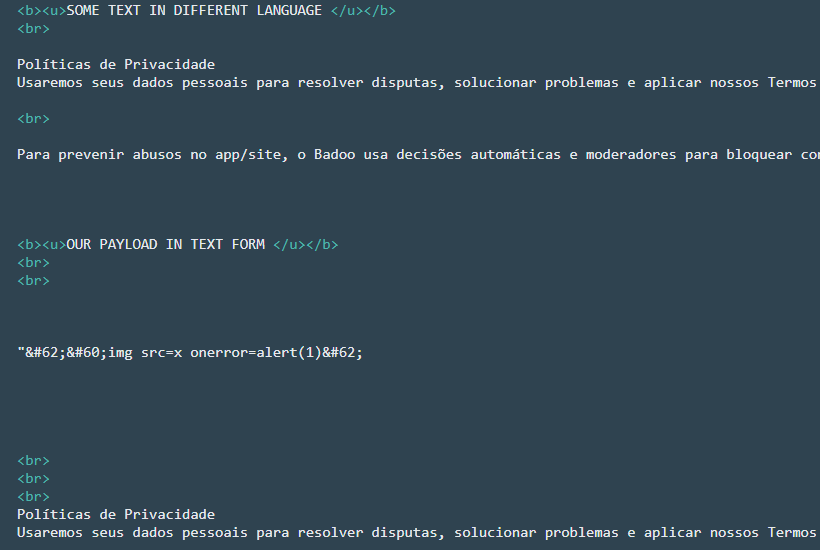

研究人员制作了一个PoC代码如下:文件:

漏洞复制步骤如下:

1、下载PoC文件(POC.html)或复制PoC本地保存文件内容; file from 2、在PoC文件所在的文件夹启动Python使用服务器的命令如下:

python3 -m http.server 80

3、打开Microsoft Edge浏览器(v 91.0.864.48版本),访问http://localhost/POC.html

4、翻译将是显示页面上的另一种语言,需要翻译吗?单击翻译按钮

5、页面弹出alert(1)

利用远程漏洞需要满足两个条件:

1、远程攻击者需要使用Edge浏览器;

2、Edge自动翻译功能需要打开浏览器。

PoC视频参见:https://youtu.be/XfTN7fPtB1s

研究人员Facebook、Youtube等待网站测试:

研究人员创建了包含外语名称和xss payload介绍并发送给受害者的朋友请求(受害者需要使用漏洞)Edge浏览器),一旦受害者查看介绍,就会出现自动翻译XSS弹窗。

Facebook的PoC视频参见:https://youtu.be/tTEethBKkRc

Youtube

研究人员创造了一个youotube视频,输入包含xss payload在评论中,任何不同语言的用户都会因使用自动翻译功能而受到攻击。Youtube的PoC视频参见:https://youtu.be/2ogwUdszDsY

Windows应用商店

研究人员发现Windows商店中基于web由于漏洞会影响其应用,因为Windows应用商店也有同样的用途Microsoft Edge Translator应用,会触发UXSS攻击。Windows应用商店的PoC视频参见:https://youtu.be/DoMfQD_ZiLE

更多技术细节见:https://cyberxplore.medium.com/how-we-are-able-to-hack-any-company-by-sending-message-including-facebook-google-microsoft-b7773626e447

本文翻译自:https://thehackernews.com/2021/06/microsoft-edge-bug-couldve-let-hackers.html若转载,请注明原文地址。