大数据文摘产品

作者:王烨

你有多久没去了?ATM取过钱了?

由于移动支付的诞生,中国人现在很少带现金外出。为了跟上“移动化”银行的趋势ATM经过不断升级,机器已经有了NFC、无卡取款甚至刷脸取款。

从诞生之初,ATM一直被犯罪分子觊觎,毕竟,ATM里面有很多现金,附近没有人值班,这是一个自然吸引犯罪的地方。

一般来说,银行正在考虑ATM如果有被抢的风险,就会被抢ATM机器很结实,但还是有人选择“硬来”;

当然,也有人选择智取。最近,一家安全公司的研究人员发现,现在ATM机中NFC功能漏洞,利用这个漏洞,可以修改交易金额,甚至许ATM直接吐钱。

安全顾问入侵ATM手机多,修改金额只有一部手机

安全公司IOActive何塞普的研究员和顾问·罗德里格斯(Josep Rodriguez)自去年以来,所谓的挖掘和报告一直在挖掘和报告NFC全球数百万台芯片的漏洞ATM机。

在ATM机上,NFC功能可以让你在那里ATM在机器上挥动银行卡,而不是刷卡或插入银行卡,从提款机上支付或取钱。

为此,罗德里格斯开发了一个Android应用程序允许他的智能手机模仿银行卡NFC并利用通信功能NFC系统固件中的缺陷入侵ATM机器或销售点终端。

也就是说,罗德里格斯只能用智能手机入侵ATM机器或销售点终端收集和传输银行卡数据,悄悄改变交易量,甚至锁定设备。

罗德里格斯说,他甚至可以强迫至少一个品牌ATM机器直接支付现金ーー由于与ATM供应商签署了保密协议,拒绝详细说明或公开披露。

“例如,即使屏幕显示你要支付50美元,你也可以修改固件并将价格改为1美元。您可以使设备失效或安装勒索软件。有很多可能性,”罗德里格斯说,“如果你发动连锁攻击并向前发动ATM如果机器的处理器发送特殊的有效载荷,您可以在ATM在机器上找到突破口——比如提现。”

多年来,罗德里格斯一直是一名顾问ATM机器的安全性。他说,一年前他开始探索ATM机的NFC黑客入侵能否成为捷径?

NFC读卡器通常是支付技术公司ID tech罗德里格斯从销售eBay上购买NFC阅读器和销售点设备很快发现其中许多都有相同的安全缺陷——他们没有通过验证NFC数据包从银行卡发送到读卡器(APDU)大小。

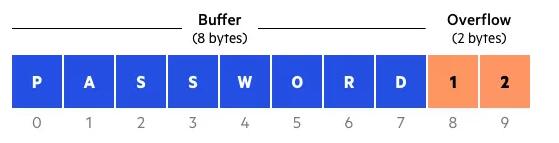

因此,罗德里格斯通过他的支持,创建了一个定制的应用程序NFC的Android手机向ATM发送精心制作的机器或销售点设备APDU,这个程序比设备预期的要大几百倍,这样,罗德里格斯能够触发一个“缓冲区溢出”(buffer overflows),黑客可以利用这个漏洞破坏目标设备的内存,并运行自己的代码,这是一个有着几十年历史的软件漏洞。

多家ATM机器供应商受到影响,补丁需要很长时间

罗德里格斯说,他在7个月到1年前通知了受影响的人ATM终端供应商包括机器和销售点,包括ID Tech、Ingenico、Verifone、Crane Payment Innovations、BBPOS、Nexgo,未透露姓名的ATM供应商。

即便如此,他警告称,受影响的系统数量之多,以及许多销售点终端和ATM机器不会定期接收软件更新,在许多情况下需要物理访问才能更新,这意味着这些设备中的许多可能仍然容易受到攻击。

罗德里格斯说:“补丁成千上万的自动取款机需要很多时间。”

为了展示这些挥之不去的漏洞,罗德里格斯与《连线》杂志分享了一段他住在马德里街头的视频ATM机的NFC一部智能手机挥舞在感应区,让机器显示错误信息。

罗德里格斯要求《连线》杂志不要发布这段视频,因为他担心承担法律责任。他没有提供抢劫的视频演示,因为他说他只能在那里IOActive向受影响的ATM在提供安全咨询的机器上进行法律测试,IOActive与供应商签订保密协议。

安全公司SRLabs卡斯滕的创始人,著名的固件黑客·诺尔(Karsten Nohl)回顾罗德里格斯的工作,他说这些发现是“对嵌入式设备上运行的软件脆弱性脆弱性”。但诺尔也指出了这一发现的一些局限性,正是这些局限性降低了它在现实世界中被。

诺尔指出,被入侵NFC读卡器只能窃取信用卡的磁条数据,而不能窃取受害者的个人识别码或EMV芯片中的数据。事实上,ATM提现还需要目标ATM代码有额外明显的漏洞。

与受影响的公司联系时,ID Tech、BBPOS和Nexgo对置评请求没有回应,ATM行业协会也拒绝置评。

Ingenico该公司在一份声明中回应说,由于其安全缓解措施,罗德里格斯的缓冲区溢出技术只能使其设备崩溃,而不能执行攻击代码,“考虑到给客户带来的不便和影响,”Ingenico还是发布了补丁。

Verifone该公司表示,早在罗德里格斯报告之前,他们就发现并修复了罗德里格斯在2018年指出的漏洞。但罗德里格斯说,他去年在一家餐馆Verifone他的设备被测试了NFC发现攻击技术仍然很脆弱。

经过一年的保密,罗德里格斯计划在未来几周的在线研讨会上分享漏洞的技术细节,部分原因是为了吸引受影响的制造商的客户。他希望更广泛地呼吁人们关注嵌入式设备安全的不良情况,他发现在许多常用设备中存在缓冲溢出等简单的漏洞ーー这些设备正在处理敏感的财务信息。

“这些漏洞已经存在多年了,我们每天都用这些设备来处理我们的信用卡,我们的钱,”他说。“它们需要保护。”

【本文是51CTO专栏机构大数据文摘原译,微信微信官方账号“大数据文摘(id: BigDataDigest)”】

戳这里,看作者更好的文章