在短短几年的时间里,勒索软件迅速成为网络犯罪中最赚钱的软件就是服务(RaaS)随着勒索软件运营商的扩展,勒索软件运营商也将在黑客论坛上招聘。

勒索团伙吸收黑客,CyberNews研究人员借此机会披上恶意黑客“马甲”,进入敌人内部,与勒索软件运营商斗智斗勇,一来一往获取大量内部信息。

注:以下信息披露CyberNews

2020年6月,我们发现一家勒索软件运营商在黑客论坛上发布了招聘广告,我们决定冒充俄罗斯网络犯罪分子参与招聘。

我们被邀请隐私qTox在聊天室接受采访时,攻击者声称他已经运行了10多年的勒索软件。

Cartel 正在寻找合作伙伴

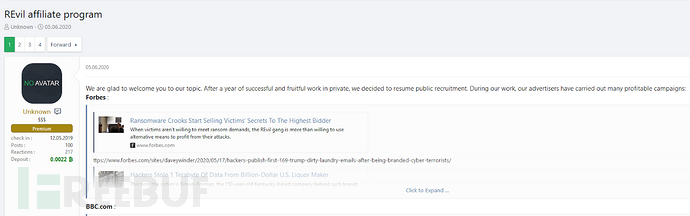

2020年6月,名为“Unknown”用户在一个受欢迎的俄罗斯黑客论坛上发布了会员招聘计划。在广告中,攻击者声称这是REvil(也被称为Sodinokibi)运营商,而REvil是世界上最臭名昭著的勒索软件组织。

REvil是第一个使用“双重勒索”对于攻击组织,该组织将被盗数据出售或拍卖给其他网络犯罪团伙。

有趣的是,2020年6月,REvil首次采用“双重勒索”,它开始拍卖从一家加拿大农业公司窃取而来的数据,而该公司拒绝支付赎金。

交易

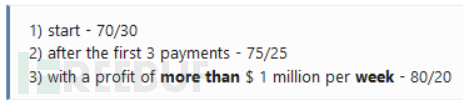

根据广告,如果你加入会员计划,你将获得70%到80%的赎金,REvil保留剩余20%至30%的赎金。

这个价格太诱人了。谁知道这不是骗子?还是执法机构在钓鱼执法?

攻击者说,为了证明他们真的想招募合作伙伴,他们已经把100万美元的比特币存入论坛钱包作为证明。

伪造身份

因为攻击者坚持潜在的合作伙伴必须说俄语。为了区分冒名顶替的人,攻击者会询问俄罗斯的小事来确定候选人的身份,比如俄罗斯和乌克兰的历史,以及谷歌无法搜索的民间/街头知识。

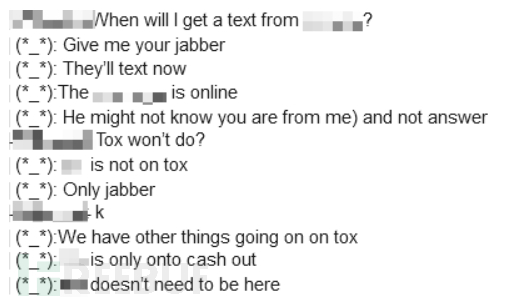

俄语也完成了与攻击者的沟通,并使用它qTox通过聊天软件Tor进行聊天。

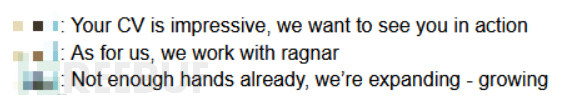

加上朋友后,他被拉进了一个多人聊天室。共有两名攻击者在场。攻击者使用模糊的昵称甚至表情符号。这是为了尽可能多地披露背后的人的信息,网络犯罪分子也应该保护自己。

随后的沟通中,可见攻击者隶属于REvil和Ragnar Locker攻击组织。

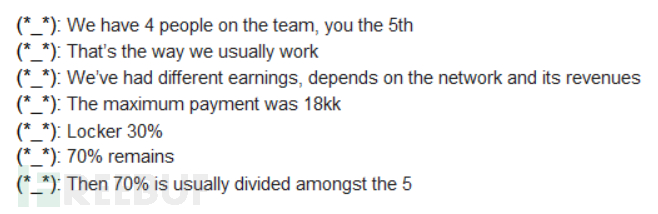

攻击者说他们在用Ragnar Locker(流行的勒索软件工具包,针对Windows攻击设备)。团队已经有四个活跃成员,加入后是第五个成员。

攻击者吹嘘他们收到的最大赎金是1800万美元,Ragnar Locker在留下30%的赎金后,每个成员剩下的70%的赎金可以分成250万美元。

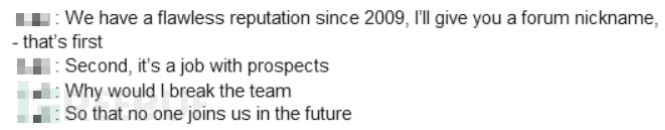

另一名攻击者说,该组织在11年内积累了完美的声誉。

赎金

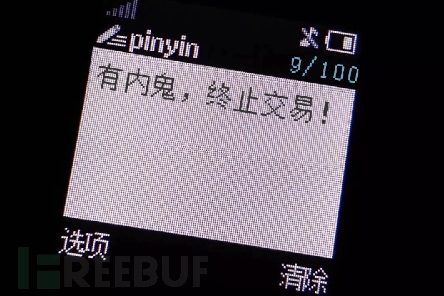

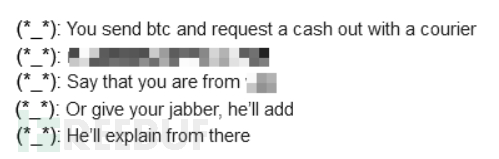

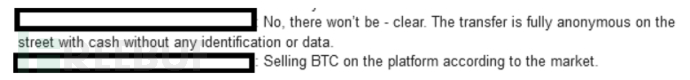

与攻击者沟通如何获得赎金。显然,这些罪犯与加密货币交易所的内部人士有着深厚的关系,这将帮助他们匿名并安全地兑现货币,即帮助他们洗钱。

在加密货币交易所开立一个账户,赎金将存入账户,然后分批兑现。这避免了怀疑和加密货币的价格波动,大规模抛售可能会导致市场恐慌。

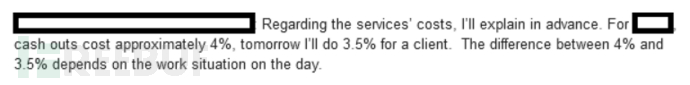

赎金转换为现金后,可匿名交付到自己选择的地方,需收取4%的费用。

攻击者建议每次提现不超过100万美元。他们认为如果更多,就会超过100万美元10kg,不仅运输困难,而且不安全。

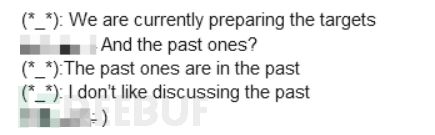

攻击者对攻击目标守口如瓶,拒绝透露分毫。

根据各种情况,攻击者应该说的是真相,即通过加密货币交易所洗钱。

后续

攻击者说,有几个目标可以立即投票(当然,我们不可能这样做)。在交流结束后,我们还整理了该团伙的几个攻击习惯:

一般来说,他们会花很长时间选择目标,优先考虑对日常业务影响最大的公司。在攻击前做好充分的准备,研究受害者的经济状况,以衡量赎金的数额。攻击者通常在周五下班后开始攻击,整个周末,由于缺乏相关人员,被测试的可能性大大降低。