最近,安全研究人员披露了惠普打印机驱动程序的技术细节,也被三星和施乐公司使用。

这个漏洞影响了16年来许多版本的驱动程序,可能会影响数亿台 Windows 计算机。

攻击者可以绕过安全防护软件、安装恶意软件、查看/修改/加密/删除数据、创建后门账户等。

SentinelOne 的研究人员说,漏洞(CVE-2021-3438)已经在 Windows 在系统中潜伏了16年,直到今年才被发现。它的 CVSS 评分为 8.8 分,是高危漏洞。

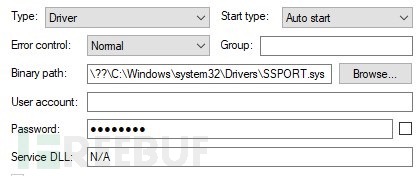

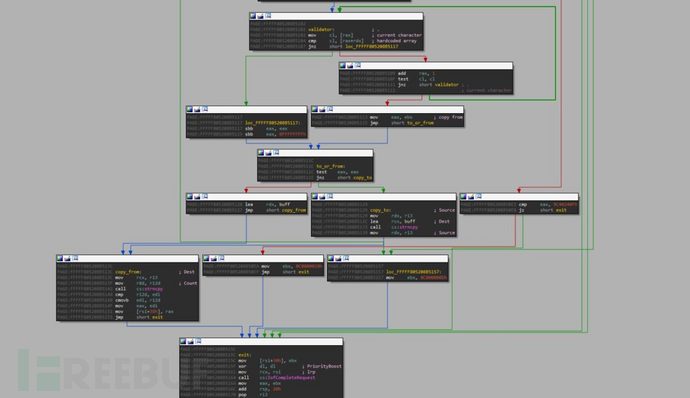

在驱动程序中控制输入/输出(IOCTL)接收数据时未验证函数。strncpy用户可以控制复制字符串的长度。这使得攻击者能够溢出驱动程序的缓冲区。

因此,攻击者可以利用这个漏洞提权 SYSTEM 级别,以便在内核模式下执行代码。

攻击向量——打印机

漏洞驱动程序已经在数百万台计算机中运行了好几年。基于打印机的攻击向量是犯罪分子最喜欢的完美工具,因为它的驱动程序几乎都是 Windows 存在于计算机中,并将自动启动。

无需通知用户即可安装和加载驱动程序。无论打印机是无线还是 USB 连接,必须加载驱动程序。启动时, Windows 加载驱动程序。

这使得打印机驱动成为完美的入侵工具,即使没有连接到打印机,驱动程序也会被加载。

到目前为止,还没有观察到这个漏洞的野外使用,武器化也需要其他漏洞的配合。虽然没有发现这个漏洞被广泛使用,但问题是巨大的。“攻击者必须采取行动”安全人员警告说。

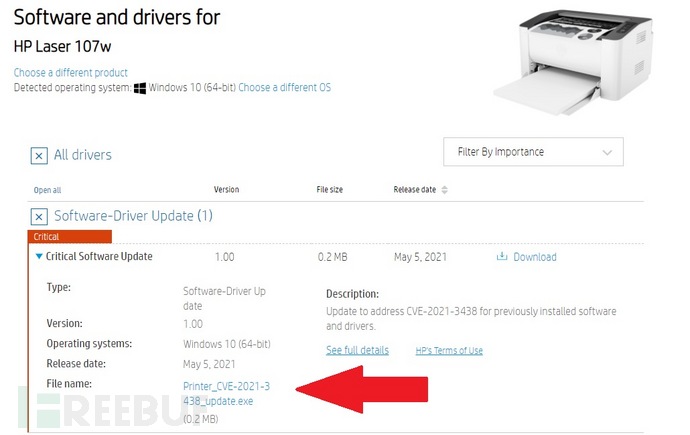

如何修复

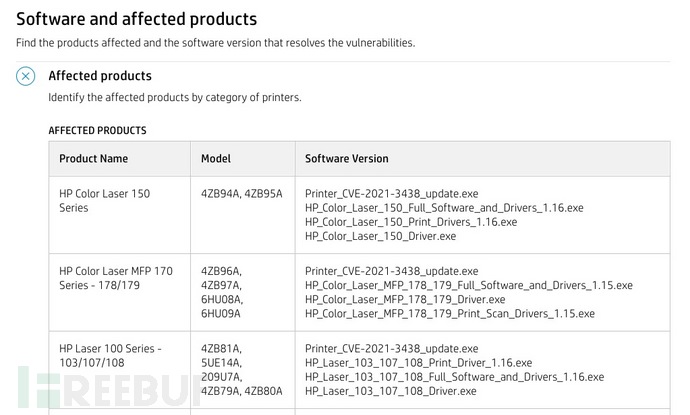

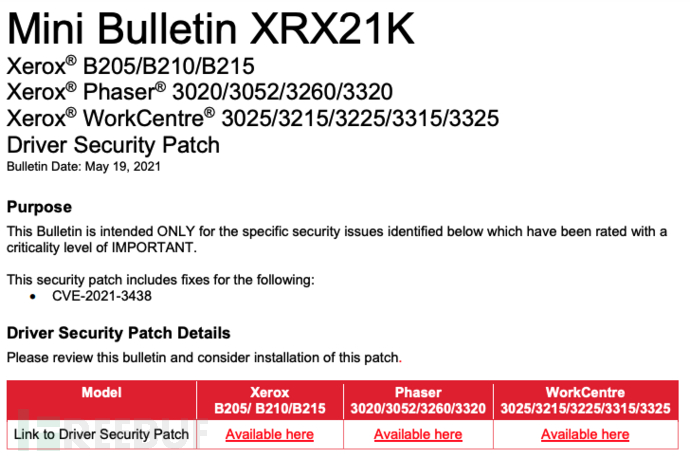

研究人员指出,这个漏洞自2005年以来一直存在,影响了许多打印机型号。具体的受影响型号和相应的补丁可以根据列表进行检查。SentinelOne 建议通过加强访问控制来减少攻击面。

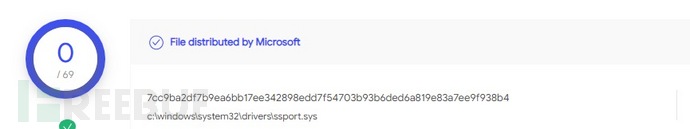

研究人员警告说,一些 Windows 机器可能已经安装了易受攻击的驱动程序。有些用户的驱动程序可能不是通过特殊的安装文件安装的,而是通过 Windows Update 安装更新,甚至微软的数字签名。

SentinelOne 表示:“这个高危漏洞影响了数亿设备和数百万用户”,“这可能会对无法修复漏洞的用户和企业产生深远而重大的影响”。

SentinelOne 在戴尔固件更新驱动程序中也发现了12年的隐藏漏洞。总共 5 的高风险漏洞可能会影响数亿台戴尔台式机、笔记本电脑和平板电脑设备。

参考来源:ThreatPOST