SolarWinds 公司敦促客户尽快安装补丁进行维修Serv-U 远程代码执行漏洞。目前,有相关证据表明,该漏洞已被泄漏。“单一威胁行为者”并且已经攻击了少数客户。在本周五发布的公告中,SolarWinds 公司表示:“微软提供的相关证据表明,影响了少量有针对性的客户。

尽管目前 SolarWinds 无法预测有多少客户可能会直接受到漏洞的影响。根据现有证据,没有其他 SolarWinds 产品受此漏洞影响。SolarWinds 目前不能直到可能影响客户身份”。

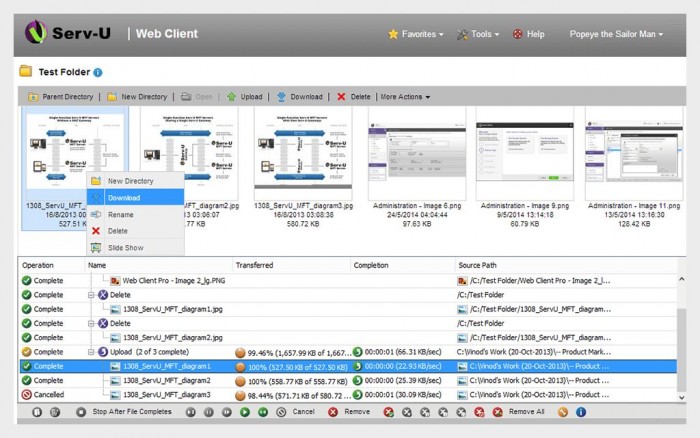

这个漏洞被追踪成 CVE-2021-35211,主要影响 SolarWinds 旗下的 Serv-U Managed File Transfer 和 Serv-U Secure FTP 被远程攻击者使用后,两种产品可以指定任何代码。SolarWinds 表示:“若环境未启用SSH,那么漏洞就不存在了”、

微软威胁情报中心(MSTIC)今年5月,微软进攻性安全研究团队发布了 Serv-U 15.2.3 HF1 中发现的漏洞确认影响了之前发布的所有版本。

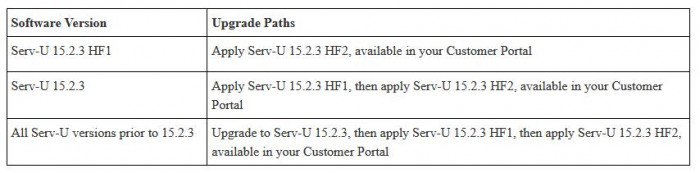

SolarWinds 已通过发布 Serv-U 15.2.3 版热修复(HF)2 解决了微软报告的安全漏洞。该公司补充道,SolarWinds 其他产品和 N-able 产品(包括 Orion Platform 和 Orion Platform 模块)不受 CVE-2021-35211 的影响。

美国软件公司警告说:“SolarWinds热修程序于2021年7月9日星期五发布,我们建议全部使用Serv-U客户立即安装维修程序,以保护您的环境”。SolarWinds提供更多信息,解释如何在微软报告的攻击中找到您的环境是否受损。